官方公众号企业安全新浪微博

FreeBuf.COM网络安全行业门户,每日发布专业的安全资讯、技术剖析。

FreeBuf+小程序

近日,知名防火墙品牌SonicWall发文表示,强烈敦促使用SMA 100 系列设备的客户及时安装安全补丁。这些补丁可以解决其产品面临的多个安全漏洞,其中一些漏洞被评为严重漏洞。

目前,SonicWall 已验证并修补了SMA 100 系列设备(包括 SMA 200、210、400、410 和 500v 产品)中的严重和中等严重 (CVSS 5.3-9.8) 的漏洞。毫无疑问,这些漏洞已经严重影响到SMA 100系列设备与WAF的功能,因此SonicWall 强烈敦促企业,务必遵循公司指南修补SMA 100系列产品,包括 SMA 200、210、400、410 和 500v 设备。

在这些已经被修复的漏洞中,最严重的是两个关键的基于堆栈的缓冲区溢出漏洞,漏洞编号分别是CVE-2021-20038 和 CVE-2021-20045。攻击者可以远程操作触发这两个漏洞,作为“nobody”用户在受感染的设备中执行代码。此漏洞影响了 SMA 200、210、400、410 和 500v 设备固件10.2.0.8-37sv、10.2.1.1-19sv、10.2.1.2-24sv和更早版本。

截止到目前,SonicWall尚不清楚这些漏洞是否已经在野外被利用。

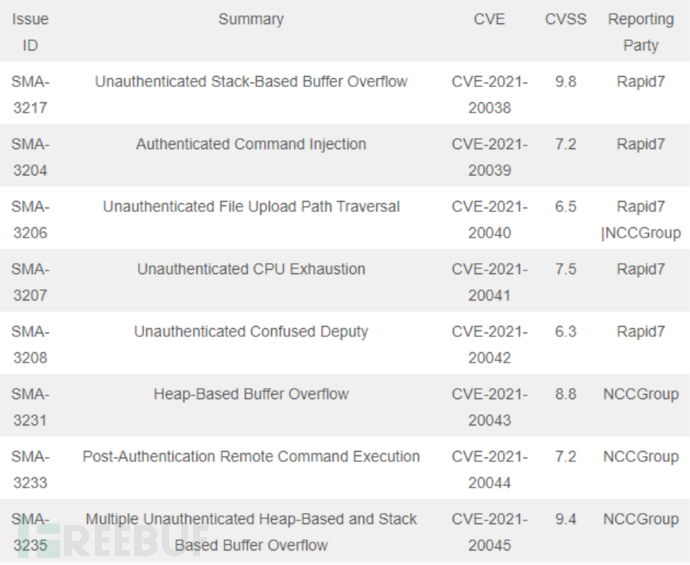

以下是Rapid7公司的Jake Baines和NCC集团的Richard Warren联合撰写的完整漏洞列表:

值得注意的是,SonicWall公司表示,以上安全漏洞没有缓解措施,客户需尽快更新安全补丁。此外,有安全专家指出,还有一个高严重性的Authenticated命令注入漏洞,漏洞编号为CVE-2021-20039,目前尚未得到解决。

参考来源

https://securityaffairs.co/wordpress/125400/security/sonicwall-sma-100-devices-flaws.html