腾讯安全注意到,一个Apache Log4j2的高危漏洞细节被公开,攻击者利用漏洞可以远程执行代码。

漏洞描述:

腾讯安全注意到,一个Apache Log4j2反序列化远程代码执行漏洞细节已被公开,Log4j-2中存在JNDI注入漏洞,当程序将用户输入的数据进行日志记录时,即可触发此漏洞,成功利用此漏洞可以在目标服务器上执行任意代码。

Apache Log4j2是一个基于Java的日志记录工具。该工具重写了Log4j框架,并且引入了大量丰富的特性。该日志框架被大量用于业务系统开发,用来记录日志信息。大多数情况下,开发者可能会将用户输入导致的错误信息写入日志中。

因该组件使用极为广泛,利用门槛很低,危害极大,腾讯安全专家建议所有用户尽快升级到安全版本。

漏洞编号:暂缺

漏洞等级:

高危,该漏洞影响范围极广,危害极大。

CVSS评分:10(最高级)

漏洞状态:

受影响的版本:

Apache log4j2 2.0 - 2.14.1 版本均受影响。

安全版本:

Apache log4j-2.15.0-rc1

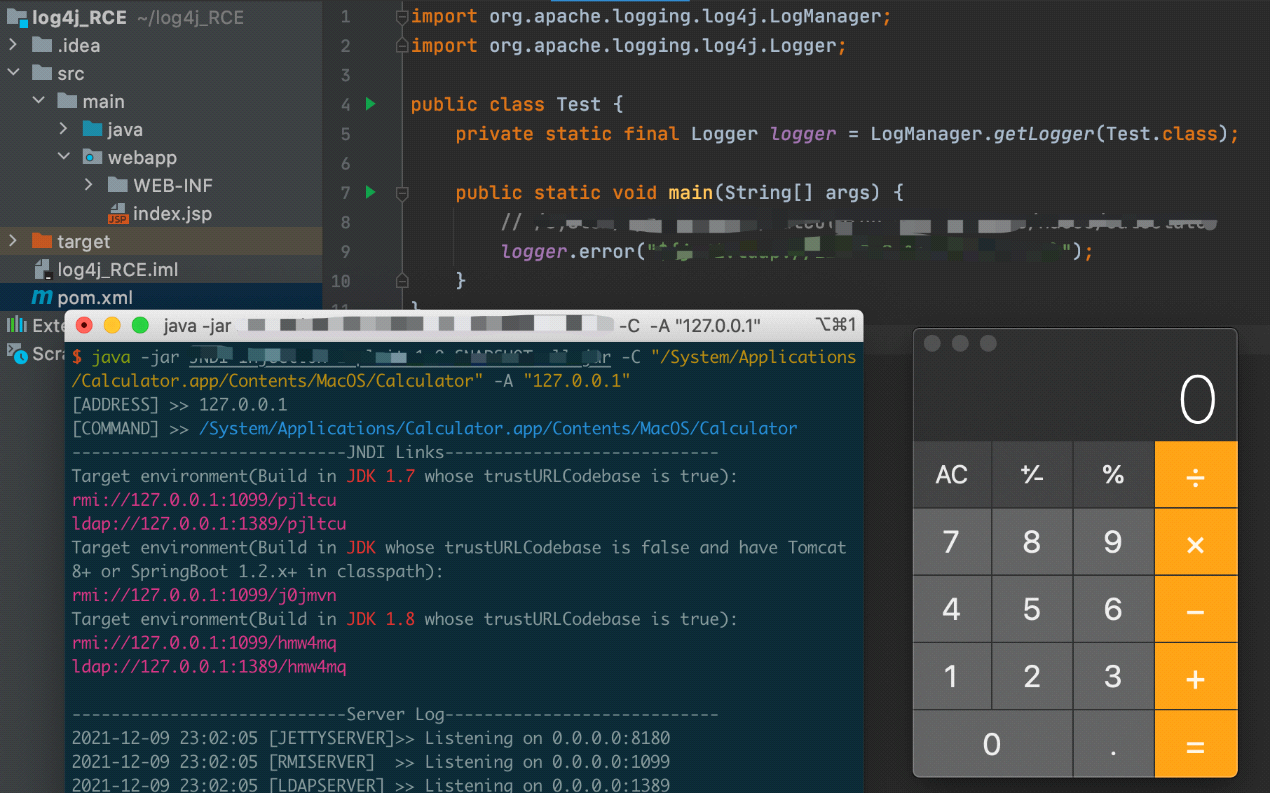

漏洞复现与验证:

腾讯安全专家已第一时间对该漏洞进行复现验证

漏洞修复方案:

Apache官方已发布补丁,腾讯安全专家建议受影响的用户尽快升级到安全版本。

补丁下载地址:

https://github.com/apache/logging-log4j2/releases/tag/log4j-2.15.0-rc1

漏洞缓解措施:

(1)jvm参数 -Dlog4j2.formatMsgNoLookups=true

(2)log4j2.formatMsgNoLookups=True

腾讯安全解决方案:

腾讯T-Sec Web应用防火墙(WAF)、腾讯T-Sec高级威胁检测系统(NDR、御界)、腾讯T-Sec云防火墙已支持检测拦截利用Log4j2 远程代码执行漏洞的攻击活动。

腾讯T-Sec主机安全(云镜)、腾讯容器安全服务(TCSS)已支持检测企业资产(主机、容器及镜像)是否存在Apache Log4j2远程代码执行漏洞。

自助处置手册:

1. 使用腾讯T-Sec云防火墙防御漏洞攻击

腾讯T-Sec云防火墙已新增虚拟补丁规则支持阻断利用Apache Log4j2远程代码执行漏洞的攻击,客户可以开通腾讯云防火墙高级版进行防御。

在腾讯云控制台界面,打开入侵防御设置即可,腾讯云防火墙的虚拟补丁机制可以有效抵御漏洞利用。

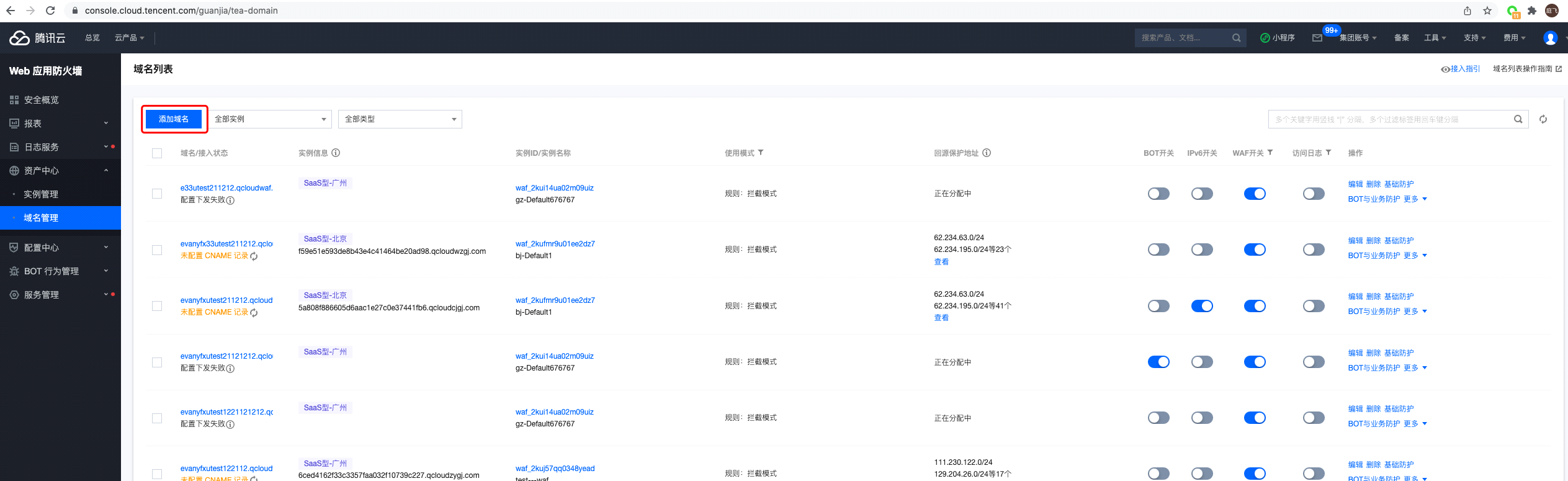

2. 使用腾讯T-Sec Web应用防火墙(WAF)防御漏洞攻击

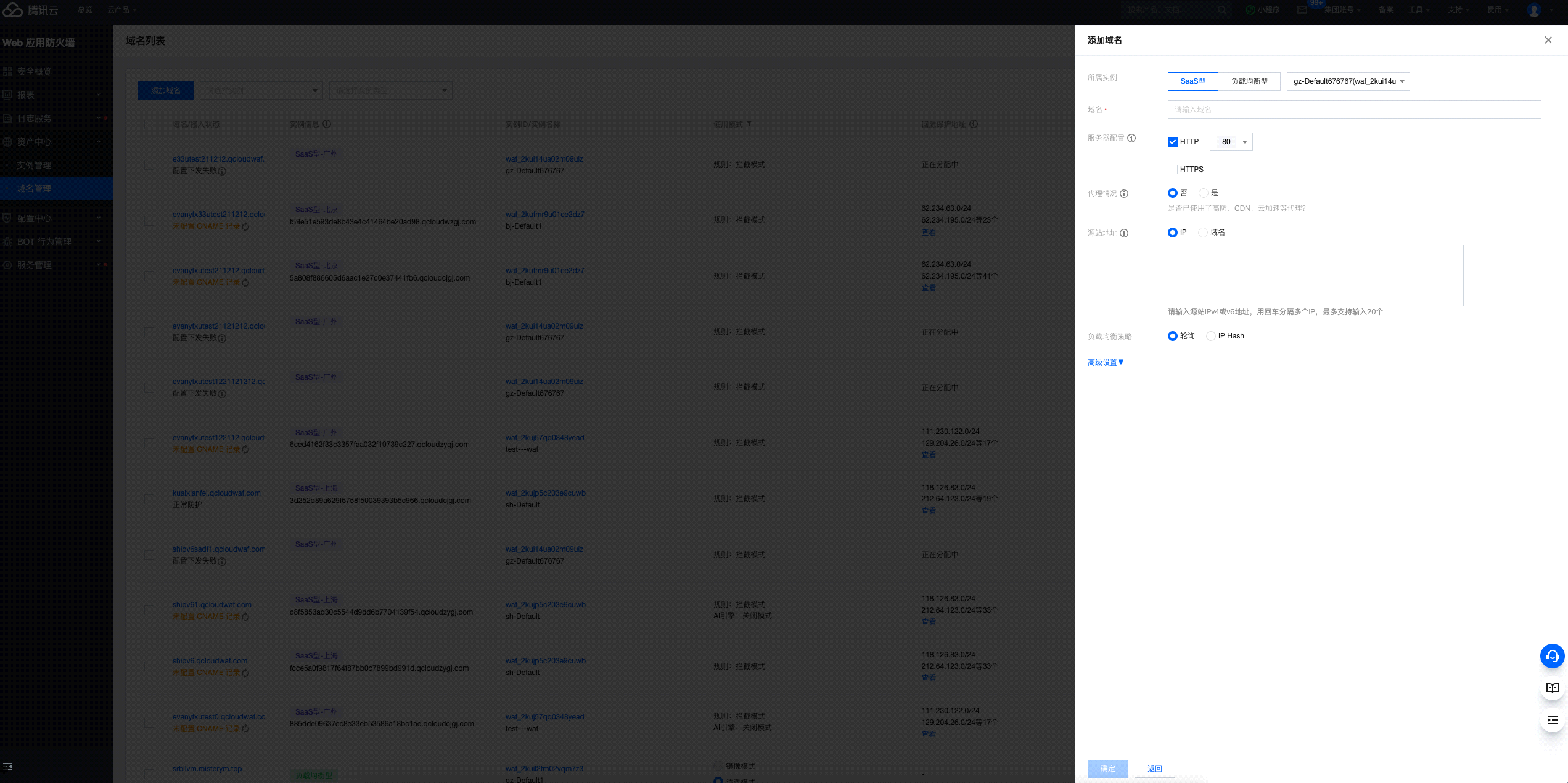

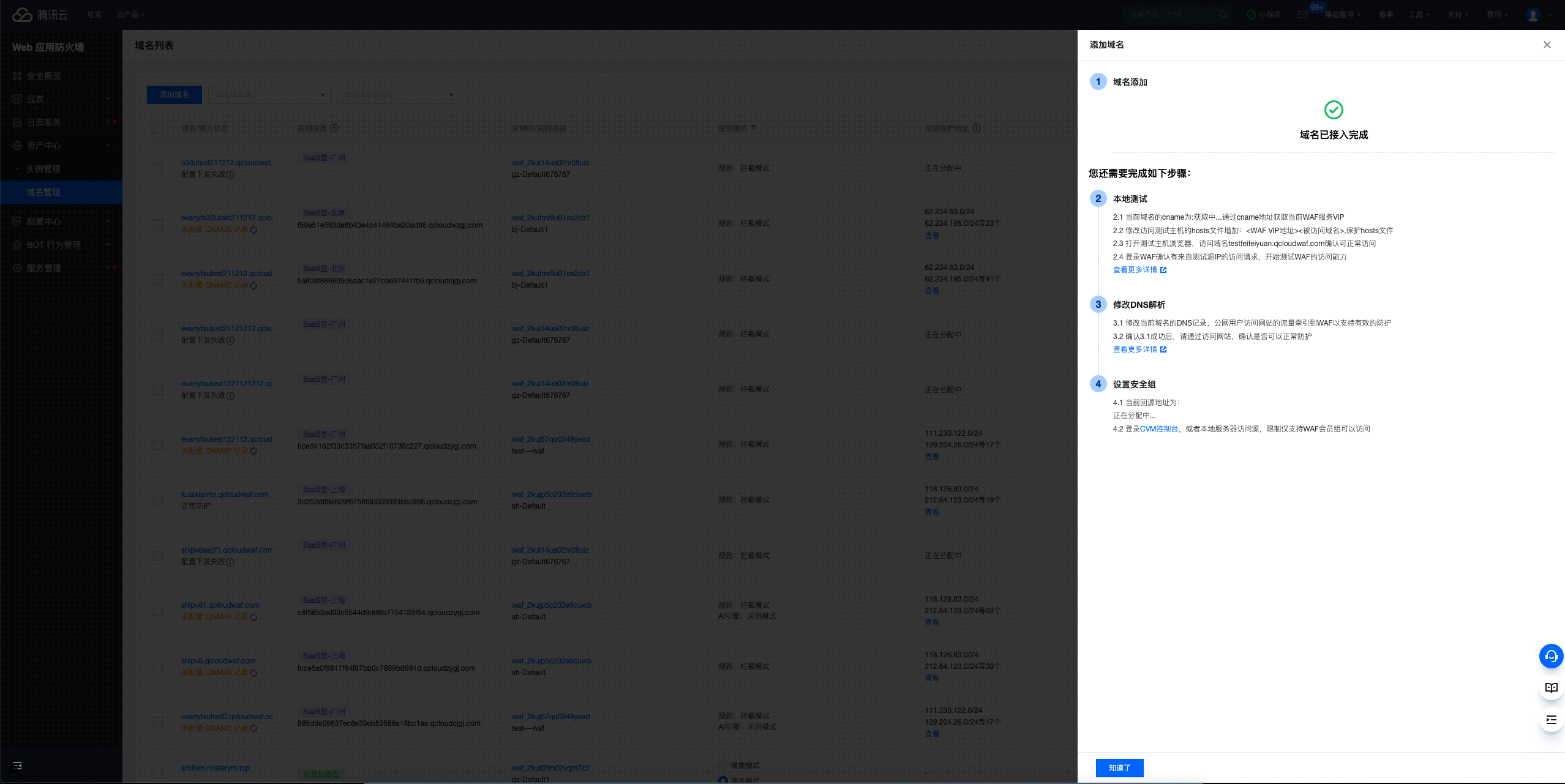

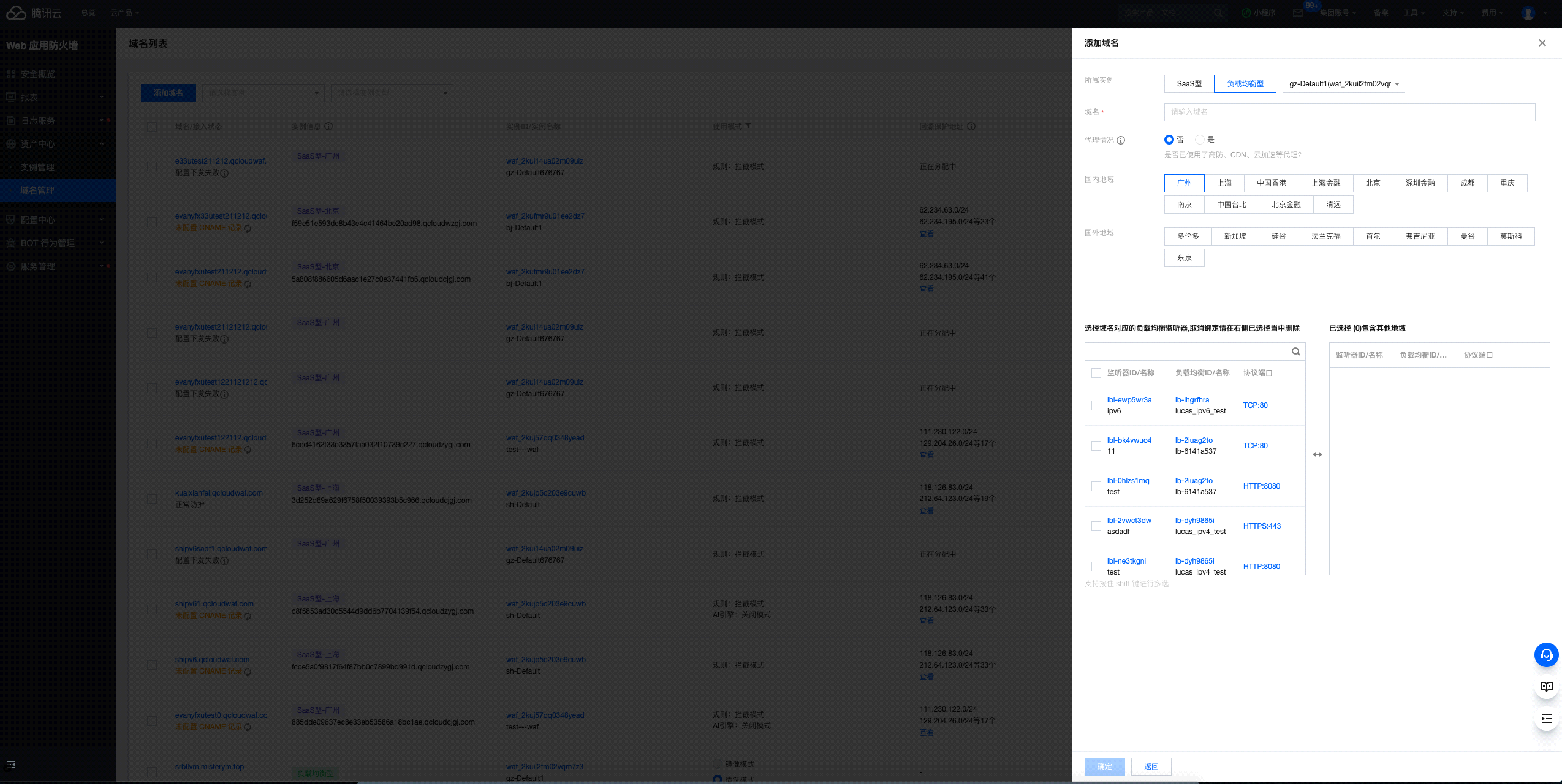

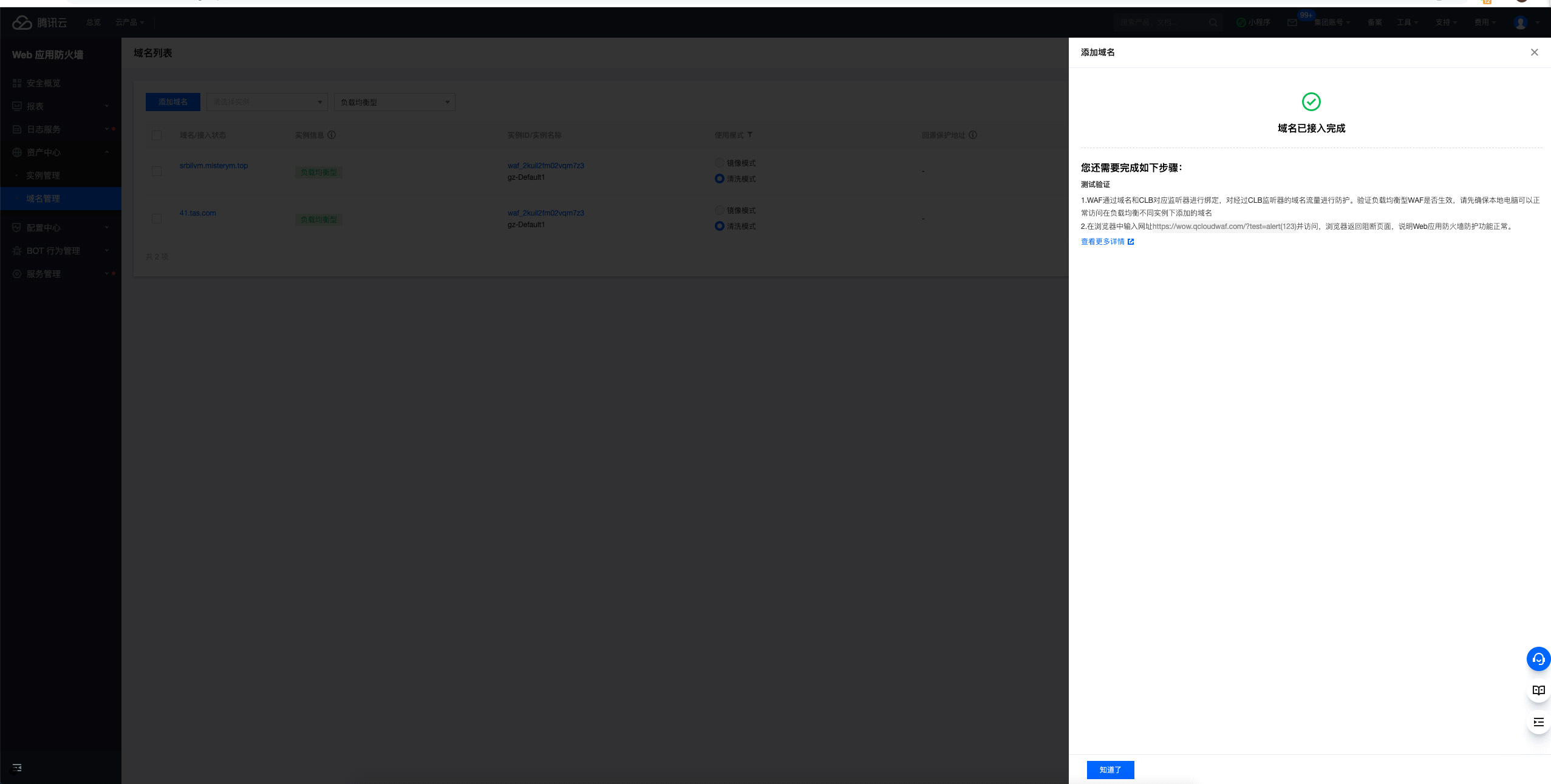

登录腾讯云Web应用防火墙控制台,依次打开左侧“资产中心-域名列表”,添加域名并开启防护即可。步骤细节如下:

腾讯云Web应用防火墙控制台:资产中心->域名列表,点击添加域名:

SaaS类型域名接入,输入域名,配置端口,源站地址或者域名,点击确定即可,新增之后防护默认打开

负载均衡类型域名接入,输入域名,配置代理,负载均衡监听器,点击确定即可,新增之后防护默认打开

域名列表查看配置,防护开关、回源IP等接入情况,确认接入成功。

3.使用腾讯T-Sec主机安全(云镜)检测修复漏洞。

登录腾讯主机安全控制台,依次打开左侧“漏洞管理”,对扫描到的系统组件漏洞、web应用漏洞、应用漏洞进行排查。步骤细节如下:

主机安全(云镜)控制台:打开漏洞管理->系统漏洞管理,点击一键检测:

查看扫描到的Apache Log4j组件远程代码执行漏洞风险项目:

确认资产存在Apache Log4j组件远程代码执行漏洞风险:

升级Apache Log4j到安全版本

回到主机安全(云镜)控制台再次打开“漏洞管理”,重新检测确保资产不受Apache Log4j组件远程代码执行漏洞影响。

4. 使用腾讯T-Sec容器安全服务检测修复镜像漏洞

登陆腾讯容器安全服务控制台,依次打开左侧“镜像安全”,对本地镜像和仓库镜像进行排查。步骤细节如下:

1)容器安全服务控制台:打开本地镜像/仓库镜像-点击一键检测,批量选择Apache Log4j组件关联镜像,确认一键扫描:

2)扫描完毕,单击详情确认资产存在Apache Log4j组件远程代码执行漏洞风险

3)升级到pache Log4j到安全版本

4)回到容器安全服务控制台再次打开“镜像安全”,重新检测确保资产不受Apache Log4j组件远程代码执行漏洞影响。

如若转载,请注明原文地址

如有侵权请联系:admin#unsafe.sh