1.后缀[[email protected]].mkp勒索病毒介绍

后缀.[[email protected]].mkp 勒索病毒是Makop的新变种。它通过加密数据(锁定文件)和要求支付解密费用来运作。

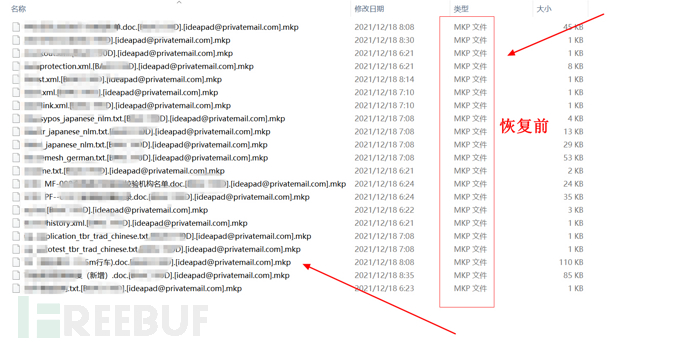

文件按照以下模式重命名:原始文件名、受害者的唯一 ID、网络犯罪分子的电子邮件地址和“ .mkp”扩展名。例如,名为“ 1.jpg”的文件看起来类似于“ 1.jpg.[87C29B86].[[email protected]].mkp”等。 “ +README-WARNING+.txt”文件名被创建。

下图清楚地显示了带有“.[[email protected]].mkp”扩展名的文件的外观:

后缀.[[email protected]].mkp 勒索病毒概述

赎金票据以问答形式呈现。简而言之,该消息会通知受害者他们的数据已被加密并且他们需要付费才能对其进行解密。该笔记提供免费解密测试,还包括网络犯罪分子的联系信息和各种警告。

不幸的是,如果没有犯罪分子的干预——解密几乎是不可能的。此外,尽管满足了赎金要求 - 受害者经常没有收到承诺的解密工具。

从操作系统中删除 后缀.[[email protected]].mkp 勒索病毒 将阻止它加密更多文件。但是,删除不会恢复已经受影响的数据。唯一的解决方案是从备份中恢复文件(如果有)。为避免永久性数据丢失,强烈建议将备份保存在多个不同的位置(例如,远程服务器、未插入的存储设备等)。

2.我是如何在我的计算机上感染 后缀.[[email protected]].mkp 勒索病毒的?

许多防病毒工具都可以检测到 .[[email protected]].mkp,但这并不重要——病毒可以在关闭防病毒软件后安装。

许多防病毒工具都可以检测到 .[[email protected]].mkp,但这并不重要——病毒可以在关闭防病毒软件后安装。

后缀.[[email protected]].mkp勒索病毒 通过 RDP 传播。远程桌面是一个非常有用的远程访问计算机的工具,很多企业和组织都在使用它,但它也使访问的计算机容易受到黑客攻击。勒索者在暴露的连接上找到具有弱凭据的管理员帐户,并使用它们来感染带有 后缀.[[email protected]].mkp勒索病毒 加密病毒的计算机,并可能导致更多问题,例如禁用防病毒软件。

后缀.[[email protected]].mkp勒索病毒通常还会使用以下工具/方法进行分发:垃圾邮件活动、第三方软件下载源、特洛伊木马以及虚假的软件更新程序和“破解”。网络犯罪分子利用垃圾邮件活动发送数十万封欺骗性电子邮件,鼓励收件人打开恶意附件(链接/文件)。用户最终只需手动下载和安装恶意软件。特洛伊木马程序本质上是旨在引起所谓的“链式感染”的恶意应用程序。因此,他们会悄悄地渗透到计算机中,并向它们注入额外的恶意软件。

后缀.[[email protected]].mkp勒索病毒 未使用但应考虑的其他勒索软件分发方法包括恶意广告(受感染的广告利用过时的软件自动下载病毒)和在线上传的受感染文件(这更多是对个人的威胁,并被STOP 使用)勒索软件)

3.如何删除后缀.[[email protected]].mkp勒索病毒?下载删除工具。

常用的工具例如 360杀毒,火绒安全,金山杀毒都可以检测出后缀.[[email protected]].mkp勒索病毒并对其进行查杀。

常用的工具例如 360杀毒,火绒安全,金山杀毒都可以检测出后缀.[[email protected]].mkp勒索病毒并对其进行查杀。

无法保证 mallox 勒索软件开发人员会向您发送解密工具和正确的解密密钥。并且在很多情况下,勒索软件分发者会欺骗受害者,发送错误的密钥甚至什么都不发送。在大多数情况下,有一种方法可以免费恢复您的文件。搜索可用的备份,并使用它恢复您的系统。当然,您找到的备份可能太旧,并且不包含您需要的大量文件。但是,至少您可以确定系统中没有恶意软件。但是,为确保备份后系统中没有恶意程序,您需要使用反恶意软件扫描您的PC。

这些勒索软件示例的行为方式类似:加密您的文件、添加特定扩展名,并在每个文件夹中留下大量赎金钞票。但是,这些勒索软件之间有两点不同——用于文件加密的密码算法和赎金金额。在某些情况下,受害者无需支付任何费用就可以解密他们的文件,只需使用几个反恶意软件供应商提供的免费解决方案,甚至使用勒索软件创建者提供的解密工具。当勒索软件分发者在赎金钞票中输入您的解密密钥时,可能出现最后一种情况。然而,正如你已经猜到的那样,这样的运气是非常罕见的。勒索软件是为了赚钱而创建的,而不是为了开玩笑或吓唬

4.如何恢复后缀.[[email protected]].mkp勒索病毒

大多数勒索软件类型感染使用的加密算法都非常复杂,如果正确执行加密,则只有开发人员才能恢复数据。这是因为解密需要在加密期间生成的特定密钥。没有密钥恢复数据是不可能的。在大多数情况下,网络犯罪分子将密钥存储在远程服务器上,而不是将受感染的机器用作主机。Dharma (CrySis)、Phobos 和其他高端勒索软件感染几乎完美无缺,因此在没有开发人员参与的情况下恢复加密数据是根本不可能的。尽管如此,仍有数十种勒索软件类型的感染开发不佳并包含许多缺陷(例如,为每个受害者使用相同的加密/解密密钥、本地存储的密钥等)。

大多数勒索软件类型感染使用的加密算法都非常复杂,如果正确执行加密,则只有开发人员才能恢复数据。这是因为解密需要在加密期间生成的特定密钥。没有密钥恢复数据是不可能的。在大多数情况下,网络犯罪分子将密钥存储在远程服务器上,而不是将受感染的机器用作主机。Dharma (CrySis)、Phobos 和其他高端勒索软件感染几乎完美无缺,因此在没有开发人员参与的情况下恢复加密数据是根本不可能的。尽管如此,仍有数十种勒索软件类型的感染开发不佳并包含许多缺陷(例如,为每个受害者使用相同的加密/解密密钥、本地存储的密钥等)。

在互联网上找到正确的解密工具可能性非常低。出于这个原因,我们建议您翻阅No More Ransom Project 地址,这是识别勒索软件感染的网站并且检测当前病毒有没有免费的解密软件。No More Ransom Project 网站包含一个带有搜索栏的“解密工具”部分。输入识别出的勒索软件的名称,将列出所有可用的解密器(如果有)。

如果受感染的数据确实有恢复的价值与必要性,也没有找到免费的解密工具,或者数据库修复完整度不高,可添加我们的技术服务号 (data966) 进行免费咨询获取数据恢复的相关帮助。

5.经常遇上的问题

1. 如何打开“后缀.[[email protected]].mkp勒索病毒”加密的文件?

基本上不可能。这些文件由 后缀[[email protected]].mkp勒索病毒加密。后缀[[email protected]].mkp勒索病毒加密的文件的内容在解密之前不可用。

2. 后缀[[email protected]].mkp勒索病毒文件包含重要信息。我怎样才能紧急解密它们?

如果是数据库文件可以进行修复提取,如果hi文档只能寻求密钥解密的方式

3. 如果使用杀毒软件 删除 后缀[[email protected]].mkp勒索病毒勒索病毒。这是否意味着该杀毒软件程序将删除我的加密文件?

当然不是。您的加密文件不会对计算机构成威胁。杀毒软件会识别和区分勒索病毒威胁

6.如何避免后缀[[email protected]].mkp勒索病毒攻击?

切勿从未知来源下载和运行文件。恶意软件可以隐藏在直接下载、种子和电子邮件附件中。尽可能不要从未知来源下载种子文件。运行从 torrent 或不受信任的来源下载的可执行文件可能不是一个富有成效的想法。如果您目前不使用反恶意软件或防病毒软件,请立即下载并安装。如今,大多数操作系统(如 Windows 或 Mac)都附带保护软件,但这些软件需要启用并保持更新。防病毒或反恶意软件工具仅与其病毒定义一样有效。这些可以每天更新,因此您需要授予工具权限以根据需要经常更新自身

恶意软件,如 Eking Ransomware,也可以使用垃圾邮件进行传播。切勿从任何电子邮件下载附件,除非您确定发件人是谁。即使文件附加到来自已知来源的电子邮件,也要仔细检查以确保电子邮件地址准确无误。从真实电子邮件中下载附件时,请确保附件在电子邮件内容的上下文中有意义。不惜一切代价避免运行附加到电子邮件的可执行文件。有时,损坏的文件可能会在发件人不知情的情况下附加到电子邮件中。

最后,定期备份所有重要数据。尽管您尽了最大努力,但始终存在在您的系统上运行损坏的脚本并部署恶意软件或勒索软件的风险。在这种情况下,唯一真正的补救措施是格式化您的硬盘并重新开始或从干净的备份中恢复您的数据。对于最敏感的数据,最好在云上、不在同一位置的物理磁盘上或至少在与主磁盘相同的网络上保留副本。

如有侵权请联系:admin#unsafe.sh