昨天给大家介绍了开源情报互联网实用指南之在线跟踪技术,今天接着给大家介绍

《开源情报互联网实用实用指南》中相关内容:如何使用不同的技术来隐藏您的真实IP地址,真实身份,并使您的连接加密,因此难以截获。

一、安全上网

请注意,隐私一词不同于匿名,尽管它们在许多方面相互关联。因此,在这种情况下,虚拟专用网(VPN)和代理服务器将帮助屏蔽您的流量;外部观察者将看到有流量源自您的计算机,但他们不能 看看正在传递什么(例如,互联网服务提供商(ISP)和政府看不到你正在访问的网站)。此外,您正在访问的所有网站——以及您正在使用的应用程序——将不会看到您的真实IP地址。匿名时,外部观察者不应该知道连接的来源;因此,他们不能把你的在线活动归于你。在开始开源情报工作之前,隐私和匿名对于任何开源情报分析师都很重要。

(一)虚拟专用网络(VPN)

虚拟专用网络(VPN)允许用户通过互联网建立一个从一个站点到另一个站点的安全连接。它在企业中广泛用于访问远程站点,同时确保敏感数据的机密性。虚拟专用网(VPN)还向用户提供匿名IP地址,使得它们看起来像是在另一个位置,以便它们能够避免审查、私下与其他人共享文件等等。如今,虚拟专用网(VPN)对于任何上网时关心隐私的人来说是必要的。

虚拟专用网络(VPN)供应商提供各种功能。在选择虚拟专用网络(VPN)提供商时,您应该注意以下特性:

• 不订阅位于以下国家之一的虚拟专用网络(VPN)服务提供商:美国、英国、澳大利亚、新西兰、加拿大、丹麦、法国、荷兰、挪威、比利时、德国、意大利、西班牙、以色列、瑞典,当然还有俄罗斯、伊朗和所有阿拉伯国家。最好的供应商设在瑞士并遵循其管辖权。

• 虚拟专用网络(VPN)提供商必须拥有自己的域名系统(DNS)服务器;它还必须支持域名系统(DNS)泄漏防护。

• 虚拟专用网(VPN)软件支持OpenVPN软件。这是一个开源程序,任何人都可以对其进行审计,以确保它在任何后门都是空的。

• 它应该接受匿名支付,如比特币、礼品卡、借记卡和现金。

• 最好同时支持多个设备,这样您就可以保护您的平板电脑和情报手机数据,除了您的笔记本电脑或PC。

注意!如果您的最终目的只是匿名和合理隐藏网上信息,可以使用Tor浏览器代替虚拟专用网络(VPN)。

(二)代理

代理服务器是位于计算设备和互联网之间的中间计算机。公司使用代理过滤内容,并通过将公司本地网络与互联网分离来提供一定程度的安全性。代理有各种各样;主要类型是大多数互联网用户在使用术语代理时所指的网络代理。它的主要功能是从互联网上获取在线资源——无论是页面还是文件——然后将它们发送到您的计算机。他们还通过将用户计算机的真实IP地址更改为代理服务器的IP地址来提供匿名性。

许多免费的代理服务器可以在线使用。然而,我们强烈建议不使用此类服务。免费代理通常会在浏览器中显示广告,这可能会引入恶意软件或其他跟踪脚本,如果您单击恶意链接,可能会感染或损害您的机器。此外,大多数免费代理不够安全,无法信任来处理和传递您的关键数据,如信用卡细节和账户密码。

(三)DNS泄漏测试

使用VPN——和其他匿名服务——并不能保证您的网页浏览历史不会被泄露。有时,即使您正在使用虚拟专用网络(VPN)保护您的连接,也可能发生连接泄漏,并泄漏真正的IP地址,而无需您察觉。当部分计算设备流量(域名系统(DNS)流量)没有通过您正在使用的匿名服务的安全信道以及虚拟专用网络(VPN)路由时,就会发生这样的泄漏。相反,它指向您的互联网服务提供商(ISP)的互联网服务器,允许它们潜在地监视和记录完整的网络浏览历史,即使您正在使用虚拟专用网络(VPN)。

为了确保您的虚拟专用网(VPN)提供商不易受此风险,强烈建议您在连接到您的虚拟专用网(VPN)提供商之后直接测试您的连接,如下所示:

1. https://www.dnsleaktest.com

2. 您将看到两个按钮以及当前的IP地址。第一个按钮的标签是“标准测试”,第二个是“扩展测试”。单击第二个按钮以获得详细结果。

3. 详细的结果页面将显示所有域名系统(DNS)服务器(及其位置)的列表,这些服务器用于将您输入的网站URL解析成IP地址。如果这些服务器中的任何一个与您的虚拟专用网络(VPN)提供商公司无关,则这意味着您的连接正在泄露有关您的信息。

可信的虚拟专用网络(VPN)提供商具有连接泄漏防止机制。然而,您需要确保您的虚拟专用网络(VPN)提供商能够为连接自动启用此功能。

警告!始终进行域名系统(DNS)泄漏测试,如所解释的,以确保您的域名系统(DNS)流量通过您的VPN加密隧道而不是通过您的互联网服务提供商(ISP)隧道。

二、匿名上网

当在线收集开源情报源时,保持完全匿名是至关重要的。虚拟专用网络(VPN)允许您屏蔽IP地址,并扰乱传输到和来自您的PC的内容。然而,虚拟专用网络(VPN)提供商可以截获所有可见的通信。对于关键任务的任务,最好使用匿名网络(例如,Tor、I2P和Freenet)。这允许你在网上冲浪或发布信息时隐藏你的身份。在下面的部分中,我们将讨论Tor网络,它被认为是当今最常用的匿名网络。

(一)利用TOR网络

Tor是目前最流行的在线匿名网络,它主要由以下两部分组成:

• 你在机器上运行的软件可以匿名访问互联网

• 由志愿者电脑组成的Tor网络,引导你的在线流量

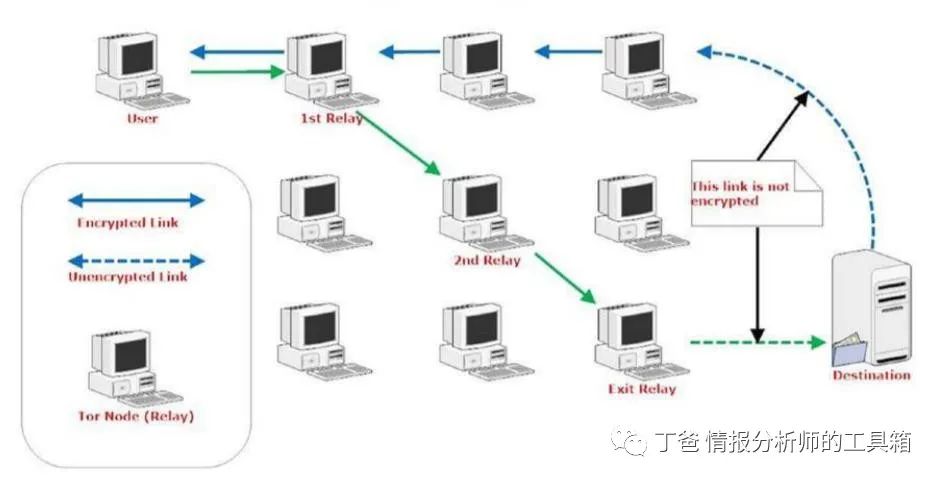

Tor使得用户能够通过在通过由许多节点(在任何给定时间不少于三个节点)组成的虚拟电路发送数据和目的地IP地址之前加密二者来实现在线匿名性的高水平。然后,每个节点对数据的一部分进行解密,仅揭示电路中的下一个节点,以将剩余的加密数据引导到它。下一个节点执行相同的功能,直到消息到达称为退出中继的最后节点。退出中继对数据进行解密,而不会泄露源IP地址,并将它发送到其目的地(参见图)。

注意!术语节点用于描述作为Tor网络中继部分工作的任何服务器。有时人们使用不同的术语,如服务器,中继或路由器。

当使用Tor匿名化您的位置时,它将使用退出中继互联网协议(IP)地址而不是真正的互联网协议(IP)地址作为源互联网协议(IP)地址。这将有效地隐藏你的身份在网上。要使用Tor网络开始您的开源情报搜索,您只需要下载和使用Tor浏览器。

Tor浏览器

要访问Tor网络,从|projects/torbrowser.html.en下载Tor浏览器。TorBrowser 是一个安全的 Firefox 浏览器,不需要在客户端机器上安装;您可以安全地从 USB 驱动器运行它。它附带了Tor软件,允许您在启动此浏览器时透明地访问Tor网络,而无需任何额外的配置(参见图2-22)。 https://www.torproject.org/

请注意,只有通过Tor浏览器访问的网站才能匿名通过Tor网络路由;其他已经安装在设备上的浏览器和应用程序将不使用Tor网络。

隐藏Tor浏览器的使用

应该仔细考虑的一个重要方面是从您的互联网服务提供商(ISP)隐藏Tor浏览器的使用。这一步是必不可少的,因为使用Tor浏览器在某些国家可能被认为是可疑的,甚至是非法的。其他国家——和ISP——可能禁止访问Tor网络。这将使新手用户使用Tor浏览器更加困难。

虽然存在多种技术手段检测Tor浏览器的使用是可行的。然而,在本节中,我们将介绍一些技术,可以在很大程度上隐藏您的Tor使用,这使得检测它困难。

(二)使用虚拟专用网(VPN)

您可以通过使用虚拟专用网络服务从您的互联网服务提供商(ISP)隐藏Tor使用。虚拟专用网(VPN)将在您的计算机和虚拟专用网(VPN)服务器之间创建加密隧道。一旦启动,就可以启动Tor Browser,这在很大程度上将隐藏在您的互联网服务提供商(ISP)之外。

(三)使用Tor桥

桥式中继点(或简称为桥)是不列在主Tor目录中的Tor中继点。网桥被认为是Tor网络的入口点。由于没有完整的公共列表,即使您的互联网服务提供商(ISP)正在过滤到所有已知的Tor中继的连接,它可能无法阻挡所有的桥梁。

请记住,此方法可能不能完全保证您的互联网服务提供商(ISP)不会检测到您的Tor使用情况,但它将使得发现这一事实变得困难,并且需要复杂的技术才能发现。以下方法可以得到Tor桥:

• 访问https://bridges.torproject.org/bridges并获得网桥。

• 使用Riseup、Gmail或Yahoo,发送一封电子邮件到[email protected],上面写着“get bridge”。

现在,您需要配置Tor浏览器来使用这些桥。为此,遵循以下步骤:

1. 要进入Tor浏览器的桥,启动Tor浏览器,在Tor浏览器连接之前,单击OpenSettings按钮(参见图)。

2. 出现TorNetworkSettings窗口;单击Configure按钮。

3. Tor询问您的互联网服务提供商(ISP)是否阻塞或以其他方式审查到Tor网络的连接;单击“是”并单击“下一步”继续。

4. 在下一个向导窗口中,选择“输入自定义桥”选项(参见图)。复制第 1步或第 2步的桥并粘贴在框中;单击“下一步”继续。

5. 下一个向导询问您的计算机是否位于代理服务器后面;在本例中,您不需要一台(这是最常见的)。选择“否”并单击“连接”按钮继续。如果您坐在代理服务器后面,请选择“是”,然后输入代理设置,最后单击“连接”。

如果一切按预期工作,Tor浏览器将使用定制的桥来打开。

正如我们已经介绍的,使用定制的Tor桥可能不会完全掩蔽您进入Tor网络。一些国家使用深度分组检查(DPI)技术通过协议分析互联网流量以检查它们是否包含Tor流量。然而,在许多国家,使用定制的桥梁仍然是规避托尔审查制度并隐瞒其使用的好方法。

(四)使用可植入传输

为了研究深度包检查(DPI)检查技术,Tor引入了可植入传输 (PT)。这种技术将计算机和桥之间的通信量转换为典型的互联网通信量,从而从互联网服务提供商(ISP)隐藏您的Tor使用。要使用可插入传输,请执行以下操作:

启动Tor浏览器并在Tor启动前单击OpenSettings按钮。

单击Configure按钮,当被问及您的互联网服务提供商(ISP)是否阻止或审查到Tor网络的连接时,选择Yes选项,然后单击Next继续。

选择“Connectwithprovidedbridge”选项,并从TransportType下拉菜单中选择bridge(参见图)。

最后一个向导窗口将询问此计算机是否位于代理服务器后面。在我们的例子中,它不是,所以您可以选择“否”选项并单击“连接”按钮。如果您坐在代理服务器后面,选择Yes,输入代理设置,然后单击Connect按钮。

如果一切顺利,Tor浏览器现在应该能够成功地加载。

警告!在使用Tor浏览器时,您应该如何保持匿名?

不要在Tor浏览器中安装插件,比如FlashPlayer、AdobeReader和QuickTimePlayer。这种扩展倾向于打开Tor电路之外的独立连接,这会泄露您的真实互联网协议(IP)地址。

不要打开PDF文件或在你的Tor浏览器播放Flash视频。

如果您正在通过Tor网络交换敏感数据,请务必先加密它。Tor退出中继(用于建立与目的地的连接)没有被加密。如果入侵者坐在那个位置,他可以拦截您的连接。

在使用Tor浏览器时不要使用真实身份在网站上注册或发布评论。当然,作为开源情报分析器,保持身份秘密是使用Tor网络的主要原因。

(五)使用Tails OS和其他安全操作系统

有时,您可能希望通过使用专门的操作系统(OS)来实现最高的匿名性,该操作系统通过Tor网络指导所有互联网流量。在进行常规开源情报搜索时,Tor Browser 足以隐藏您的身份;但是,在处理敏感案件或与其他方交换信息时,必须使用匿名操作系统(OS)。

Tails OS是一个 Linux 防伪操作系统(OS),使用 Tor 作为其默认的网络应用程序。它被认为是当前可用的最佳匿名操作系统(OS),这是爱德华·斯诺登(EdwardSnowden)在最初NSA间谍泄密期间用来帮助匿名的操作系统(OS)。你可以用Tails OS在极端恶劣的环境中自信地私下交流。

Tails OS是便携式的。因此,您可以在您的USB驱动器中执行它,并且它完全独立于主机。Tails使用主机的RAM运行,不会将任何文件复制到常驻主机的硬盘。

Tails OS通过强制所有网络连接通过Tor网络来实现其匿名性。如果应用程序试图直接连接到互联网,则自动阻塞连接。Tails OS在主机的硬盘上没有留下痕迹。关机后,Tails将删除所有用户文件,除非明确要求不要(持久存储)。Tails OS有许多密码工具,允许您发送加密电子邮件和安全IM聊天。

三、安全共享文件

有时,您可能希望与位于另一个位置的其他各方私下共享文件。这对于任何开源情报分析师来说尤其重要,他们可能需要请求和同事共享信息以支持一个案例。有许多文件共享服务,但是大多数不是构建成完全匿名的。它们通常需要一个帐户来共享文件并存储关于通过它们发生的每个事务的一些信息(也称为事务元数据,包括上传和下载互联网协议(IP)地址等等)。这种情况不适合从事敏感法律案件的调查人员。在本节中,我们将通过Tor Network引入一个安全的文件共享服务;它被认为是在线交换私有文件的最匿名的解决方案。

(一)OnionShare

OnionShare是一个使用TorNetwork匿名共享文件的开源工具。您可以共享文件的任何类型和大小。您的共享文件将不会上传到互联网。相反,它们将留在您的计算机上,计算机扮演托管服务的角色。要共享文件,只需要将工具给出的URL共享给与谁对应的人,谁应该使用Tor浏览器访问它。

要使用OnionShare,请遵循以下步骤:

从https://OnionShare.org下载并安装程序。

启动工具并选择要共享的文件/文件夹。确保你的Tor浏览器被启动并连接到Tor网络。

选择要共享的文件/文件夹后,单击“开始共享”按钮。OnionShare将为您托管在Tor网络上的共享文件创建一个隐藏的Tor服务,并给您发送一个URL给您的通讯员。您可以通过单击CopyURL按钮来获得这个URL(参见图)。

通讯员必须通过Tor浏览器访问共享的URL。

你的OnionShare程序和Tor浏览器应该保持打开,直到你的通讯员完成下载你的共享文件。当收件人成功接收您的文件时,

OnionShare将自动停止共享过程。(在收件人收到文件后自动停止共享,必须在共享文件前启用OnionShare程序中的“自动停止共享”选项。)

注意!对于希望共享敏感文件的安全意识人士,我们建议您在通过OnionShare 程序共享文件时使用 Tails OS操作系统。

五、匿名付款

作为开源情报分析器,在搜索开源情报源时,您可能会遇到要求您付费查看一些资源的网站(主要是灰色文献)。

在申请学术论文或公司内部文件时,这种情况经常发生。当在线购买匿名服务时(例如,匿名支付虚拟专用网络(VPN)提供商的费用)同样适用。如你所知,你可能是一个法律调查的一部分,不想透露你的真实身份时,调查一些类型的资源。在这种情况下,必须匿名支付这些服务。

在普通情况下,当你在网上购买某物时,你的姓名、信用卡信息和其他交易细节将可供在线商家使用。您的信用卡发行商和银行也将了解您的交易细节,没有人能保证这些细节将保存多久,以及是否有任何第三方(如广告代理)可以访问它。为了匿名在线购买数字商品和服务,您可以使用礼品信用卡或使用加密货币付款。

(一)预付礼品卡

主要的信用卡提供商为他们的客户提供预付卡。这种卡不需要设置任何个人信息,也不需要银行账户存在。此类卡可在药店和超市购买,并特别用于购买数字商品,例如虚拟专用网络(VPN)和其他匿名服务(尽管请注意,并非所有网站都接受此类卡)。

有不同类型的预付卡。我们关心的是这本书的匿名类型,即“不可重载”卡。这张卡预装了一定数量的现金——通常不到500美元。您可以用现金(无法追踪)购买它们,而不会泄露任何个人信息;甚至不需要您的电子邮件地址。

警告!不要在网上购买预付信用卡。如果你在网上购买预付信用卡,你需要使用某种形式的非匿名付款,比如普通信用卡、银行支票或PayPal。此外,您需要提供您的邮政地址以接收卡(如果是物理塑料卡)。这将将购买的信用卡链接到您的真实身份。

(二)加密货币

加密货币是一种数字货币,被设计成作为交换媒介,使用密码来保护交易并控制附加货币单位的创建。已经使用了数百种加密货币类型;最著名的仍然是比特币系统。您可以在 https://coinmarketcap.com 上找到当前可用的加密货币列表。

比特币(https://bitcoin.org)是一种分散的、不受管制的对等货币

支付网络是一个去中心化的不受监管的对等支付网络(类似Torrent网络)。比特币是一种数字系统;它不像普通货币(美元和欧元)那样打印,而是由个人和公司使用专门的开源软件程序即比特币钱包(钱包可以是在线服务;因此,它被称为电子钱包)创建的。比特币不收取交易费用,也不退还(一旦你把比特币寄给收件人,它将永远消失,除非收件人把比特币还给你)。

我们不会深入探讨比特币数字货币的技术方面,以及如何建立账户来购买使用该货币的产品,因为它超出了本书的范围。关于比特币,你应该知道的是,你可以使用这种几乎不可能发现的货币进行匿名购买。在下面的列表中,我们将为您提供一些信誉良好的在线信息来源了解这种货币是如何工作的。

• 从比特币开始:https://bitcoin.org/en/getting-started

• 比特币钱包:https://blockchain.info/wallet

• 比特币钱包程序

• 使用ATM机以现金匿名购买比特币: https://coinatmradar.com

比特币支付是极其匿名的;然而,购买和交换比特币有一点学习曲线。

在继续之前,在进行匿名网上购买时考虑以下几点:

在匿名支付之前加密您的在线连接。在网上匿名付费时,确保使用Tor或I2P等匿名网络来匿名化连接。匿名支付而不遮掩IP地址会将您的技术连接细节暴露给不同方,这可能会导致泄露您的身份。

• 注册匿名服务,例如虚拟专用网络(VPN),甚至使用匿名支付方法进行一些在线购买,可能需要用户提供他们的电子邮件地址作为交易的一部分。确保不要使用您的主电子邮件地址;相反,使用这些任务的临时电子邮件地址。

六、加密技术

加密提供了一组稳健的技术,以确保网上交易敏感数据流的安全,从而防止黑客和网络犯罪分子访问敏感内容,即使他们成功地捕获了传输的加密数据。当今加密标准中所涉及的数学公式足以防止大多数攻击者解密被盗数据。在本节中,我们将提供一些工具和建议,帮助您通过加密来保密机密数据。

(一)保护密码

确保使用强大、复杂的密码来保护您的在线账户。还强烈建议每三个月更改您的密码。有很多免费的工具来帮助您生成密码。这些工具将产生高安全度的包含字母、数字和符号组合的安全密码。以下是一些这些工具的列表:

• 免费密码生成器(pasgen.html) https://www.securesafepro.com/

• PWGen(http://pwgen-win.sourceforge.net)

许多网站提供在线密码生成服务。然而,我们更喜欢不使用这样的服务,因为您的密码可以在访问您的PC时被拦截。

要存储您的密码,您应该使用安全程序来保证它们的安全;使用密码管理器程序对于将所有密码保存在安全位置是必不可少的。密码管理器加密包含您的证书的数据库,并用主密码保护它。这是您必须记住的唯一密码。

• KeePass密码安全(http://keepass.info)

• 主密码(https://ssl.masterpasswordapp.com)

• 密码安全(https://www.pwsafe.org)

(二)加密您的硬盘驱动器/USB棒

在当今的数字时代,加密数据变得至关重要,因为如果攻击者成功地获得对机密数据的访问,加密数据被视为最后一道防线。换句话说,加密将是你最后的希望,以防止妥协,使用或向公众或你的敌人披露你的敏感信息。

当使用加密软件时,在硬盘上保存存储的信息是容易的。例如,Windows提供了一个内置的加密实用程序,它可以用于它的大多数版本(Windows7及以上)称为BitLocker。使用此实用程序很容易;您只需要右键单击要加密的驱动程序并选择打开BitLocker(参见图)。将出现一个向导,它将引导您完成配置驱动器加密(设置密码并存储恢复密钥)的所有步骤。

图.在Windows框上激活BitLocker

有许多信誉良好的磁盘加密软件应用提供磁盘甚至操作系统(OS)分区加密。

VeraCrypt(https://www.veracrypt.fr/en/Home.html) 支持所有主要的操作系统。它可以加密硬盘驱动器,包括操作系统分区和USB驱动器。VeraCrypt还创建加密金库,用于存储数据,然后将其传输到USB或安全地在互联网上发送。您可以检查文档部分,了解如何在不同的场景中使用该工具。 DiskCryptor(https://diskcryptor.net/wiki/Main_Page提供了所有加密

磁盘分区,包括系统分区。它只支持Windows操作系统。

(三)云存储安全

大多数人使用云存储来备份和存储他们的敏感数据(例如文档、个人图片、联系人列表、地址簿等)。

最近与主要云服务提供商发生的许多安全事件表明,仅凭他们的安全措施可能不足以阻止泄密事件 。为了应对此类风险,不要依赖云服务提供商来保护您的数据。在将数据上传到云之前,一定要先对数据进行加密,并在处理敏感数据时确保将备份副本存储在其他地方。以下是两个程序,可以在将数据上传到云之前用于保护数据:

Duplicati(https://www.diplici.com)使用AES-256或GPG加密数据,然后发送到云端。

Cryptomator(https://cryptomator.org)使用AES-256加密您的数据,并使用SCRYPT保护免受暴力攻击。它通过在本地计算机上创建一个加密金库——一个虚拟硬盘——来工作,该计算机在上传到云提供商之前加密它里面的所有东西。

请注意,像7-Zip(www.7-zip.org)和PeaZip(www.peazip.org)这样的压缩程序也提供了加密功能,因此您可以在上传到云之前用密码压缩和保护文件。

(四)安全电子邮件通信

无论何时发送电子邮件,都应该对其进行加密,以确保其内容的完整性和机密性。在当今的数字时代,电子邮件成为个人和公共/私人组织的主要通信手段,破坏这种通信媒介将产生严重的后果。电子邮件数据泄露每天都在发生,以确保电子邮件的内容是安全的,因此您应该使用加密软件。

您应该理解,当通过电子邮件与同事共享信息(例如开源情报调查的一部分)时,您应该首先注意加密它。在本节中,我们将为您提供资源和工具来学习如何做到这一点。然而,如果你想了解电子邮件加密的来龙去脉,你应该看看我们的书《使用Windows的数字隐私和安全:实用指南》(2017版)。

• Gpg4win(GNU PrivacyGuard for Windows)允许您创建加密密钥(公钥和私钥)、加密文件和文件夹,并在发送电子邮件(数字签名)数字签名)。Gpg4win是Windows的官方GnuPG发行版。 https://www.gpg4win.org

• 其他平台上使用的GnuPG项目的另一个实现可以在index.html中找到。 https://www.gnup.org/download/

• Mozilla Thunderbird可以被配置为通过安装Enigma插件在所有主要平台上使用GnuPG,该插件将OpenPGP消息加密和身份验证添加到Thunderbird电子邮件客户端。它具有自动加密、解密和集成密钥管理功能。

注意!使用Tor网络发送TorBirdy电子邮件

MozillaThunderbird的一个扩展名为TorBirdy。根据它的创建者(它属于Tor项目),TorBirdy仍在测试版中,不应该被用于在极端恶劣的环境中保护通信。您可以在https://trac.torproject.org/projects/tor/wiki/torbirdy上找到有关如何安装和使用此扩展的信息。

Firefox和GoogleChrome都可以使用名为Mailvelope的浏览器扩展,它可以用于大多数网络电子邮件服务。它允许用户使用OpenPGP加密模式交换加密电子邮件。您可以生成您的密钥对或导入现有的密钥对(例如,从Kleopatra)。您可以使用此扩展而不用安装任何工具,除了您的浏览器上的扩展。它是开源的,可在。然而,我们不建议对浏览器中的消息进行加密,因为这将使它们更容易受到经常攻击浏览器的网络攻击。 https://www.mailvelope.com/en

(五)安全的电子邮件供应商

如果您喜欢使用一个webmail来完成某些任务,那么最好使用一个安全的端到端电子邮件提供程序为您的电子邮件帐户提供扩展的安全特性。例如,ProtonMail(https://protonmail.com)在许多方面不同于其他常规电子邮件提供商。它以瑞士为基地,遵循其管辖权,这在保护用户隐私方面被认为是世界上最好的管辖权。ProtonMail使用两个密码来保护您的电子邮件帐户。第一个是在服务器上验证您的帐户凭据,第二个是在Web浏览器或应用程序中解密您的收件箱,这意味着它永远不会在线到ProtonMail服务器。如果你在交换

与另一个ProtonMail用户一起发送电子邮件,除了向其他ProtonMail用户发送加密电子邮件之外,还可以安全地设置电子邮件以在时限内销毁自己。在通信两侧自动销毁敏感电子邮件特别有用。

最后,如果您只想使用一次电子邮件(例如,匿名激活某些服务),您可以使用以下两种服务中的任何服务:

• https://hidester.com/临时电子邮件

• https://www.guerrillamail.com

(六)安全的即时通讯和在线电话服务

即时通讯是您可能需要被保护的另一种通信形式。没有人能保证提供免费即时通讯、网络语音协议(IP)和视频会议服务的巨型IT提供商不会记录您的聊天记录——或者至少不会记录会话的元数据:比如日期/时间和登录IP地址。我们不能在本书中讨论每个可用的应用程序的安全特性。然而,我们将关注使一个应用程序比其他应用程序更安全的安全特性。例如,大多数VoIP和聊天应用程序以相同的方式工作。他们加密对话参与者之间交换的消息,但不加密消息元数据。

最安全的VoIP/IM应用程序具有以下技术特征:它应该是开源的,以便其代码能够被独立的安全专家审核,它不应该提供/展示广告或任何类型的商业广告,提供商并且因此应用不应该将解密密钥存储在其服务器上,从而没有人可以请求密钥对用户数据进行解密,它不应该存储任何关于用户连接的元数据,并且用户联系列表不应该存储在应用服务器上它应该提供明确的选项来选择您想要备份的,然后再发送到云提供商。

以下是一些流行的安全和支持良好的消息应用程序:

• TorMessenger(https://trac.torproject.org/projects/tor/wiki/doc/TorMessenger):虽然它仍然处于beta版,但它被认为是最安全的即时通讯聊天。为了最大程度的匿名性,通过Tor网络引导流量。

• Cryptocat(https://crypto.cat/security.html):这是一个开源安全消息应用程序,默认情况下加密所有通信,允许在线安全共享文件。

• Signal(https://closesystems.org):这是一个安全的消息传递和VoIP应用程序;它易于使用,并提供与WhatsApp和ViberApps类似的功能。这款应用只在Android和iPhone设备上运行。

• GhostCall(https://hemostcall.io):这是一个端到端的加密调用服务。

• ChatSecure(https://chatsecure.org):这个即时通讯程序只在iOS上运行,因为它被配置为在XMPP上使用OTR。

(七)虚拟化技术

使用虚拟化技术增强您的隐私,保护主机免受恶意软件和其他安全威胁。虚拟机允许您拥有一个虚拟操作系统,其行为像一台完整的、独立的计算机。您可以使用虚拟机执行程序、打开电子邮件附件、测试程序,以及安全访问危险网站,而不必担心恶意软件影响您的操作系统,因为虚拟机将在完全与主机操作系统隔离的沙箱中运行。在线调查人员可以使用虚拟机安全地进行在线调查,他们可以使用新安装的浏览器来掩盖他们的数字指纹,使其看起来像数百万个类似的浏览器。最后,他们可以删除整个虚拟机以清除任何可能留在主机上的数字跟踪!

这是最流行的两种虚拟机:

•VMwarePlayer

(player/playerpro-evaluation.htm)

www.vmware.com/products/

• virtualbox

(https://www.virtualbox.org)

您还可以使用无需安装即可运行的便携式程序。这些程序通常会在主机上留下一点痕迹,但它仍然被认为是一种减少你在线数字足迹的方法。

当处理敏感文档时,使用可引导的USB令牌或实时CD/DVD也是隐藏数字跟踪的好方法。在离线模式下运行Tails操作系统(OS)(https://tails.boum.org)是一个很好的实践。有许多工具可以帮助您创建一个可引导的USB/CD驱动器。以下是其中的一些:

• Windows USB/DVD下载工具(https://wudt.codeplex.com)

• Rufus(https://rufus.akeo.ie)

• WinBuilder(http://winbuilder.net)

WindowsToGo是Windows 10中的一个新特性(仅限企业版和教育版)。它允许您从USB驱动器运行完整的Windows10Live特性,而无需安装在计算机的硬盘上。您可以从 Control Panel Windows To Go 访问该特性。这个功能允许你随身携带你的Windows框,无论你走到哪里,但要记住,在使用WindowsToGo操作系统时,一些Windows10功能可能不起作用。

Android和iOS模拟器

模拟器允许你在你的电脑上运行Android应用程序,就像在你的情报手机上。网上调查员可能想要的原因有很多

这种情况会发生;也许他想测试特定应用程序的功能,或者只是想使用仅适用于情报手机应用程序的功能收集一些信息。

在您的计算机上而不是在情报手机上运行此类应用程序(使用模拟器)时,可以更容易地实现保持匿名的保护措施。例如,使用虚拟专用网(VPN)和匿名地使用Tor访问资源使用具有鼠标的计算机更为方便。使用仿真器运行在计算机上的情报手机应用程序也可以做到这一点。以下是Android和苹果操作系统(OS)最受欢迎的仿真器列表:

• Andy(https://www.andyroid.net)

•ARCHON(https://github.com/vladikoff/chromeos-apk/blob/master/archon.md),GoogleChrome

• MEmu(www.memuplay.com)

•MOBIONESTUDIO(Center/3001-2247_4-75910775.html) http://download.cnet.com/MobiOne-Design-

完整原文PDF及机器翻译已上传小编知识星球

长按识别下面的二维码可加入星球

里面已有近千篇资料可供下载

越早加入越便宜哦

如有侵权请联系:admin#unsafe.sh