-

-

-

[原创]CrackMe-8(简易)分析

- 3天前 406

-

没事做的时候,分析一下CrackMe 本人也是刚入门, CrackMe-8(简易)

CrackMe - 8

CrackMe - 8

逆向基本操作:

1.在拿到程序之后,先进程查壳

经过查看 发现这是VB5写的程序,如果不相信 可以按下右下角的=> 进行核心扫描

进行核心扫描

2.因为你已经知道这是VB5的程序,把程序方到VB反汇编利器,同理 如果是Delph程序的话 一样

开始分析:

先让程序跑起来,随便输入几个数

然后从找到的那个地址(0x401CD0)下断点(新手就要一步一步的分析);

上OD!

到这里之后,先不要急着去走,先往下拉 把这个函数大致都观察一边, 而且有可能会有字符串,也会获取到信息,

找到敏感字符串和API

下图 如果输入正确弹出的字符串

现在是要考虑如何到达正确弹出窗口的位置,而不去错误的位置

关键函数cmp

如果你输入的与正确的字符串不匹配, EAX 返回-1(FFFFFFFF)

找关键跳转函数

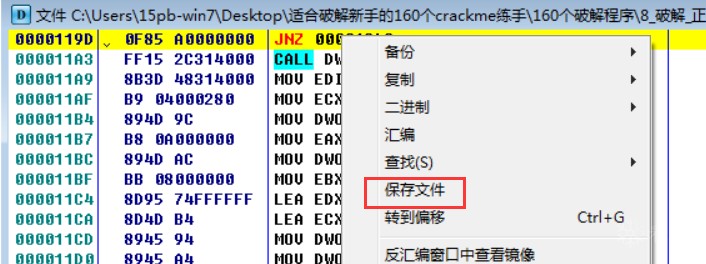

修改为jnz 这样就不会跳转到错误弹窗的位置

进行保存

保存的路径, 保存的文件名,保存! (有点墨迹 ~)

打开破解程序

爆破成功,而他的正确Key:也是写死的,SynTaX 2oo1

爆破成功,而他的正确Key:也是写死的,SynTaX 2oo1

新手看(稍微墨迹)大佬五十我 第一次写,不足之处见谅

文章来源: https://bbs.pediy.com/thread-254240.htm

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh